snipaste 如何避免下载到带捆绑的安装包?如果你正停在“下载/安装”这一步,这篇内容会把动作拆成三段:选来源→校验→安装复查。入口先选对,文件再验清楚,最后用两分钟扫一遍系统变化,捆绑大多就进不来。很多坑不靠高深技巧,靠的就是一次误点、三秒手快。

超短总清单

- 选来源:只认直链与离线包,避开高速下载器与装机助手

- 做校验:签名看有效与发布者一致,SHA256 计算后留个记录

- 装后复查:应用列表按安装时间,检查主页/默认搜索、启动项、任务计划程序

先把范围收窄:只盯 Snipaste 的“捆绑高发点”

有些文章喜欢讲一堆大而全的安全常识,读完还是不知道下一步点哪里。这里不走那条路。主题很窄,只围绕 Snipaste 相关的三类高发情况,按清单把风险压下去。

- 下载入口被引流:页面把直链藏起来,主推“高速下载/推荐下载”,实际拿到的是下载器或装机助手

- 安装器被二次封装:安装向导里夹带额外组件,勾选框藏在角落,默认经常是“已勾选”

- 装完悄悄改设置:浏览器主页、默认搜索被改,启动项和任务计划加了新东西,过两天才察觉

这三类问题有个共同点:表面都“像正常安装”。但细节会露馅。按钮文案、跳转次数、文件体积、签名发布者、启动项位置,这些都能用来判断。

Snipaste 的安全下载来源优先级

避免捆绑最省事的办法,其实是把入口固定。入口稳了,后面校验和复查都更轻松。入口乱跳,再谨慎也会累。

优先级 1:发布方渠道(直达文件的下载方式)

这一层的典型特征是“点一下就开始下载文件”。浏览器会直接出现下载条,不会先让装任何“下载器”。页面按钮通常也更朴素,不会满屏“加速”“一键装机”。

判断时可以盯一个小动作:点击后地址栏是否连续跳三四次。直达文件的链路,一般不会折腾那么多。

优先级 2:可信直链的离线包(体积稳定,方便核对)

离线包的优势很现实:文件固定,体积有范围,便于核对。比如页面写几十 MB,下载回来的量级也接近,心里更踏实。出现异常时也更好追溯,至少能锁定当时拿到的是哪个文件。

很多捆绑问题恰恰来自“不固定”。今天下载到 A,明天同链接变成 B,核对就失去了意义。

优先级 3:明确避开——高速下载器、装机助手、软件管家封装

态度可以硬一点:这类入口大多数时候不值得尝试。因为拿到的往往不是 Snipaste 安装包本体,而是一个很小的联网启动器。它会在安装过程中“顺手”带上别的东西,提示还做得像系统推荐。

有个很常见的场景:页面写 80MB,下载回来只有 1MB。这个信号几乎就是在明说“这不是离线包”。别硬装,回退换入口更省时间。

下载页 30 秒识别清单

下载页的坑不在介绍文字,而在按钮和跳转。30 秒做一次快筛,比事后卸载清理省事很多。手机上也能照做,盯三类东西就够:按钮、跳转、文件异常。

✅ 下载页 30 秒识别清单(照着扫一遍)

- 按钮文案:看到“高速下载 / 推荐下载 / 安全下载器 / 一键安装 / 装机必备”,先当作风险信号。直链通常写得更朴素,甚至只是“普通下载/直链”。

- 跳转行为:点击后如果先开新标签页、再倒计时、再提示安装“助手”,大概率不是直链。正常直链通常是“点击→浏览器立刻开始下载”。

- 文件名味道不对:文件名出现 helper、manager、online、setup_online 这类词时,先当作联网启动器处理。

- 体积明显不对:页面写 60–120MB,下载回来却几百 KB 到 2MB,这类差距非常典型。

- 多按钮陷阱:同页 3 个“立即下载”,两个又大又亮,往往是推广按钮;真正的直链反而可能是小字链接。

- 反常授权:页面反复要“允许通知/允许重定向/关闭拦截”,说明它在努力引流。此时回退更划算。

一个简单判断:先分清“本体”和“启动器”

下载到的是 Snipaste 本体,还是“安装器/助手”?这个问题想清楚,方向就不会偏。只要文件很小、打开后又要联网拉资源,启动器的概率就很高。

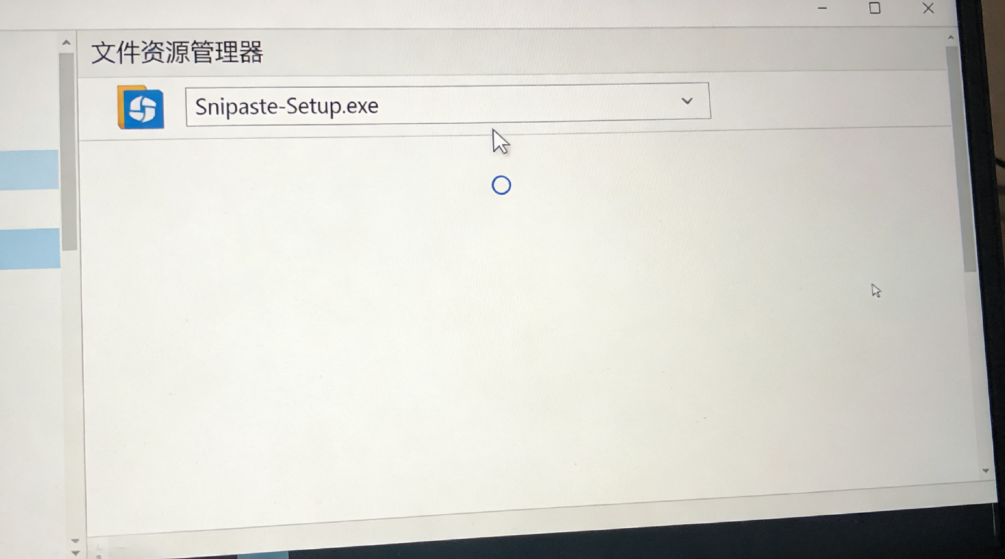

下载后 3 分钟体检清单

下载完成后别急着双击。三分钟体检的目标是把“同名不同物”的风险压下去。签名负责回答“是谁发的”,SHA256 负责回答“文件有没有被换”,扫描负责把明显恶意挡在外面。

✅ 下载后 3 分钟体检清单(按这个顺序)

- 数字签名:看“有效 + 发布者一致”

- SHA256:计算一次并保存记录

- 本机扫描:做一次最低成本保险

- 在线多引擎扫描(可选):只处理灰区,不当最终裁判

下面把关键细节写透,避免“看了也不会判断”。

1)数字签名怎么判断:关键是“有效”和“对得上”

在 Windows 里查看数字签名很直接:右键安装包 → 属性 → 数字签名。看到签名列表后,点“详细信息”,重点盯两点。

先看签名是否有效

详情里通常会给出状态提示。理想情况是显示签名正常,证书链也没有错误提示。如果弹出红色警告或链路异常,就别继续装,先换来源。

再看发布者是否一致

签名者名称应该与预期发布者一致。若签名者看起来完全不相关,比如像某种装机平台或广告分发公司,这种违和感要当回事。截图工具本身不需要“装机公司”来签名。

顺手再看一眼时间戳也不亏。带时间戳的签名更便于追溯,尤其是隔几个月再回头排查时。

2)SHA256 怎么做:给两条路径,但不靠粘贴命令

SHA256 的意义很朴素:确认文件有没有被替换。即便暂时没有对照值,把哈希记录下来也很有用,至少能锁定“这次安装用的是哪一个文件”。

路径 A:命令提示符里用系统自带工具(certutil)

做法很固定:打开命令提示符,把工作目录切到安装包所在文件夹,然后调用 certutil 的哈希计算功能,算法选 SHA256,目标文件填安装包文件名。运行后会输出一串很长的哈希值。

建议把这串值复制到记事本,顺手加两行备注:日期、文件名。比如“周一 10:18 下载”“文件大小 78MB”。这种小记录,后面排查会很省心。

路径 B:PowerShell 里用 Get-FileHash

PowerShell 的思路类似:调用 Get-FileHash,算法选 SHA256,输入文件路径。它会输出 Hash 一行,复制保存更方便,尤其是路径比较长的时候。

如何判断哈希是否“对得上”

如果下载来源提供了 SHA256 对照值,就把两串值逐字对比,完全一致才算通过。只差一个字符也不行。

若来源没有提供对照值,哈希仍然值得保留:一旦安装后出现异常(比如主页被改、启动项多出陌生项),回头就能快速判断是不是当时装错包或换包了。

3)本机扫描与在线多引擎扫描:边界要讲清楚

本机扫描适合过滤明显恶意文件,动作快。下载后右键扫一次,几十秒能结束。它解决的是“最糟糕的情况”,属于低成本保险。

在线多引擎扫描更适合处理“灰区”。有些封装包不一定被判为恶意,但看起来又不舒服。多引擎能提供一个横向参考。

不过边界要清楚:

- 多引擎“0 报警”不代表没有捆绑。捆绑推广不一定会被标红。

- 少量误报也常见,不必只盯红色数字。来源、签名、哈希一致性才是主线。

- 如果文件可能涉及敏感内容,更稳的做法是只提交哈希,不上传文件本体。

Snipaste 安装包选择建议:离线安装包 vs 便携/压缩包

很多捆绑问题,本质来自“安装器可被改造”。因此,选择哪种包形态,本身就是一层防护。这里把两类包的差异说清楚,方便按场景选。

离线安装包:稳定,但要防“二次封装安装器”

离线包通常体积更大,安装过程不强依赖网络。优点很实在:文件固定、流程稳定,便于核对。

但风险点也集中:捆绑最爱钻的就是安装向导。离线包一旦被二次封装,勾选项照样能塞进中间两屏。

所以离线包的正确姿势是“三段流程不缺席”。来源要挑,签名和哈希要做,装后复查也要做。

便携/压缩包:更容易绕开安装向导的变量

便携/压缩包的逻辑更直接:解压→运行。安装向导少了,默认勾选入口就少。

而且压缩包目录结构更直观。比如解压后突然多出一个陌生的 helper.exe,或者出现“加速/推广”味道的文件夹,这种异常更容易被肉眼发现。

在临时办公机、常换设备、或者不想让系统多出一堆安装痕迹的场景里,便携形式往往更省心。解压到桌面一个文件夹,跑完就收走,干净利落。

选择思路(不绕弯)

- 需要完整安装体验、系统集成(比如自启、全局快捷键)→ 倾向离线包,但三段流程要走完

- 更看重少变量、少打扰 → 优先便携/压缩包,尤其适合绕开二次封装安装器

- 看到体积很小、安装时持续联网拉资源 → 先当作联网启动器处理,换来源更稳

安装过程:慢三秒,很多坑就卡住了

安装向导里最危险的不是“复杂”,而是“太像正常”。很多人到第三屏就开始机械地点下一步,捆绑就喜欢这个时刻。

做法不难:把“自定义安装”当默认,把“快速安装”当风险提示。

安装时的四个必看点(每屏 5 秒)

- 先找自定义/高级选项:快速安装往往默认勾选附带项,自定义更容易把可选项亮出来。

- 扫一眼小字和勾选框:勾选项常贴着“同意协议/推荐设置”,而且默认已选中。

- 留意按钮文字里的“并”:比如“同意并安装”。附带项经常藏在这个“并”后面。

- 盯紧最后一页:完成页常把“立即运行”和“安装推荐组件”挤在一起。结束前先取消无关勾选再点完成。

“断网安装”保留,但只在怀疑联网启动器时用

断网不是常规动作,更像一条保险带。适用条件很明确:安装包体积很小(例如 1MB 左右),安装时一直显示“正在下载资源”,中途还弹出推荐组件。

满足这些条件时,临时断网可能让附带下载失败,风险会下降。

边界也要记住:如果目标包本来就需要联网拉取组件,断网会导致失败。断网只适合“怀疑拿到了在线安装器”的场景,不是通用解法。

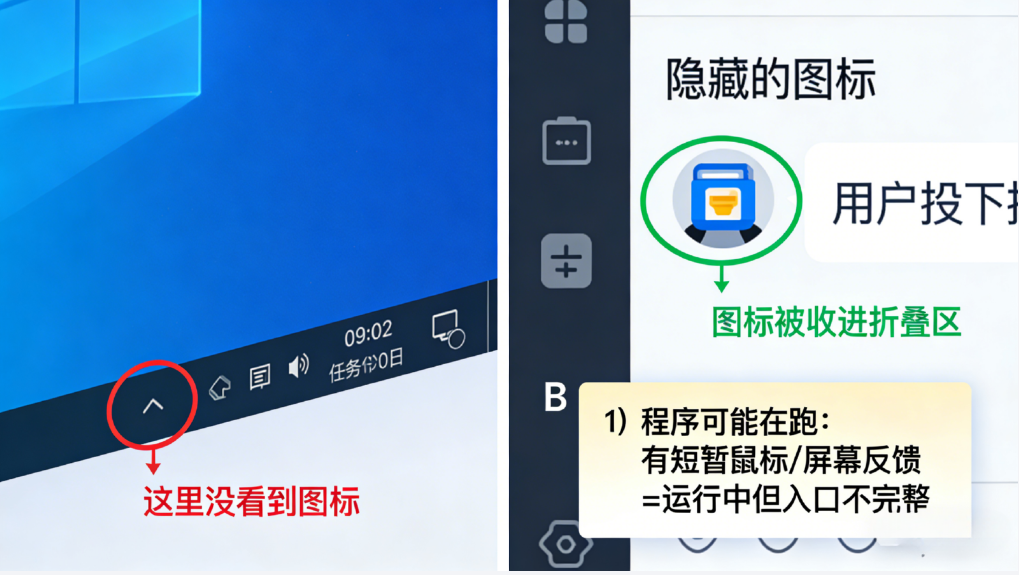

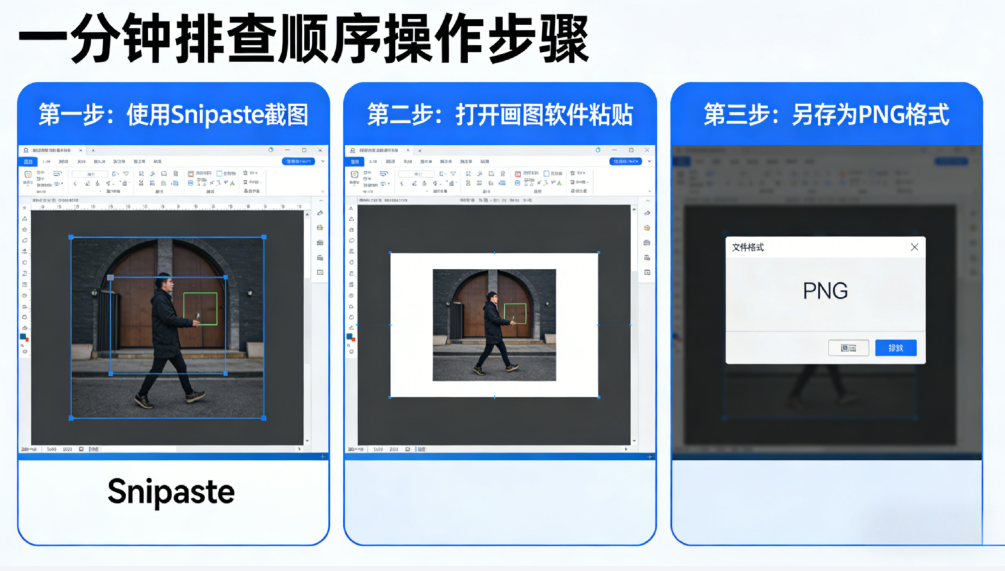

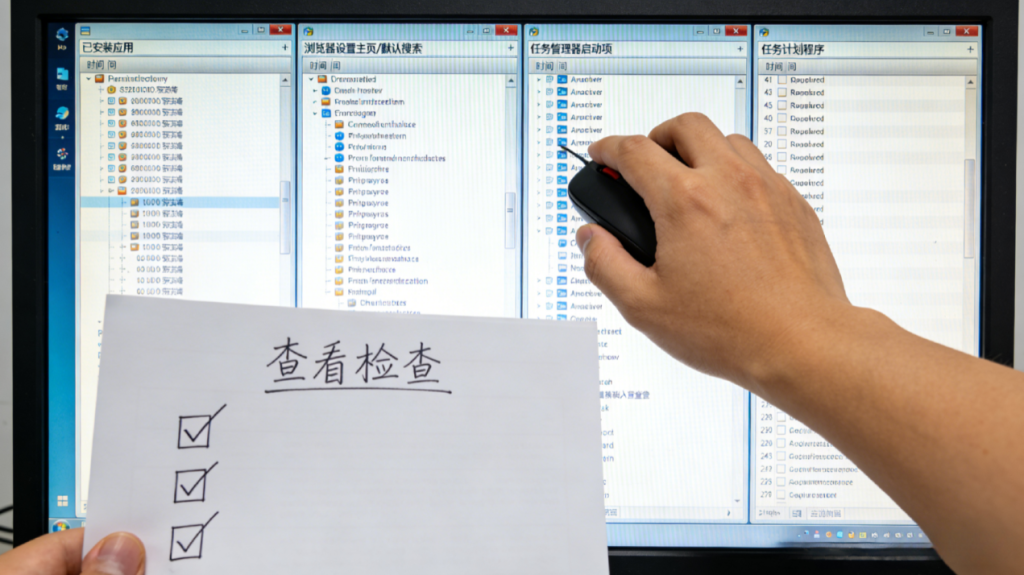

安装后 2 分钟复查清单:确认没捆绑就收工

复查是最后一道闸。捆绑最烦的点在于:当下看不出来,过两天主页被改、开机弹窗才出现。好消息是,两分钟足够把常见变化扫出来。

✅ 安装后 2 分钟复查清单(按这四处查)

1)应用列表按安装时间(30 秒)

打开“已安装的应用/应用和功能”,按安装日期或最近安装排序。

如果同一时间多出 1–3 个陌生程序,优先卸载这些陌生项,再保留 Snipaste 本体。

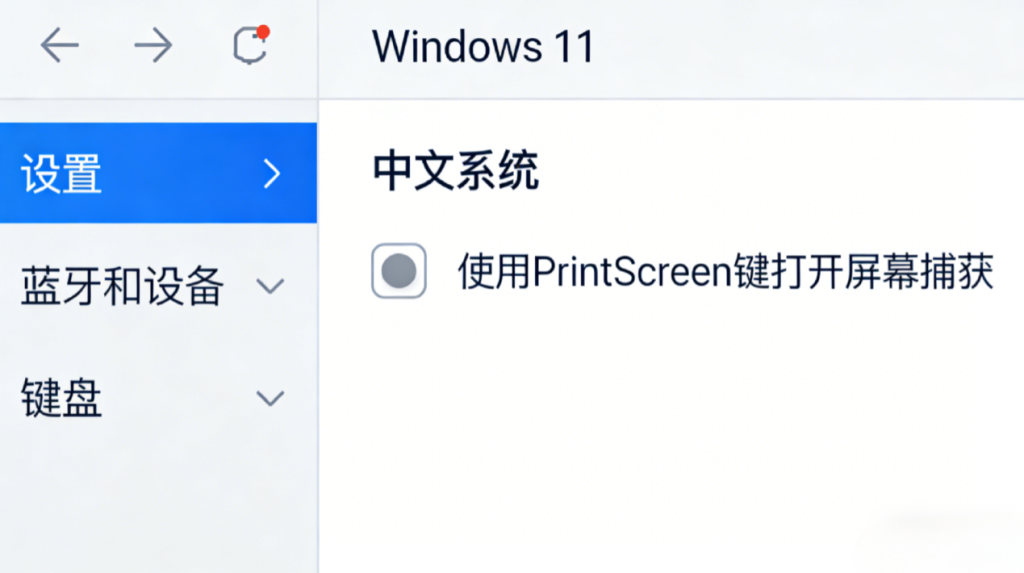

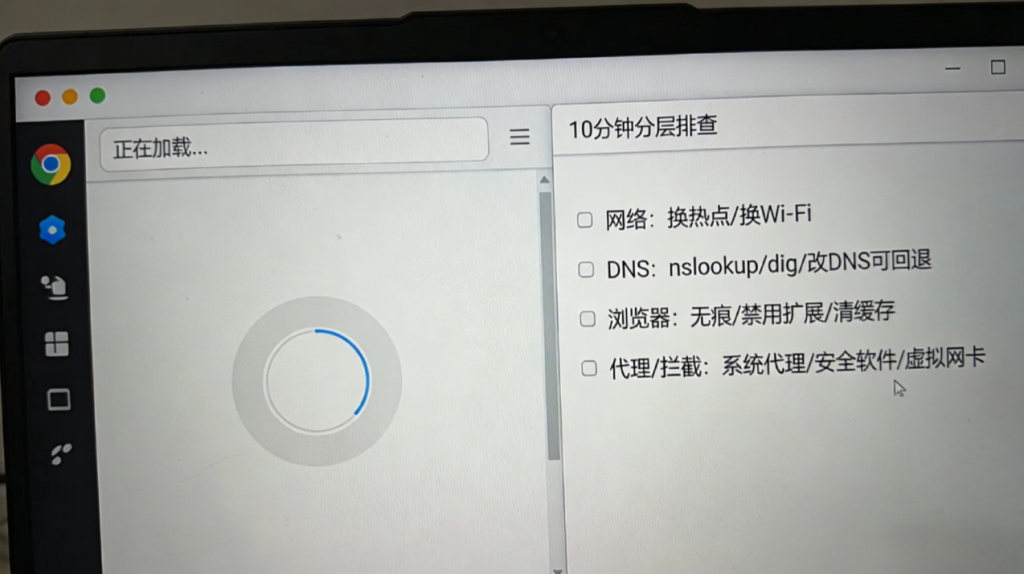

2)浏览器主页与默认搜索引擎(30 秒)

打开浏览器设置,检查主页、启动页、默认搜索引擎。

常见情况是被改成导航站或陌生搜索。发现变化就改回,并顺手看扩展列表有没有新增。

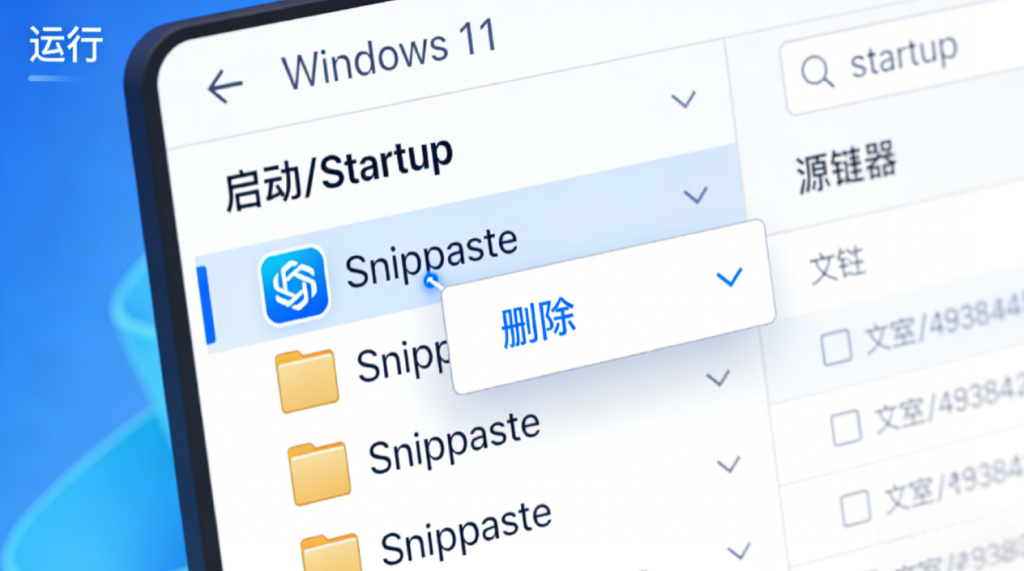

3)启动项(30 秒)

打开任务管理器的启动项列表。

新增项名字含糊(例如 Update、Helper、Service)时,直接看它的文件位置更有效。路径落在陌生目录,先禁用,再做卸载清理。

4)任务计划程序(30 秒)

打开“任务计划程序”,查看任务计划程序库里最近创建或名字奇怪的任务。

很多捆绑组件喜欢用计划任务做“每天自启/定时弹窗”。看到触发频繁、指向陌生可执行文件的任务,优先禁用并清理残留。

两分钟做完,心里就有底了。尤其是任务计划这一步,平时很少有人看,但它确实是常见藏身处。

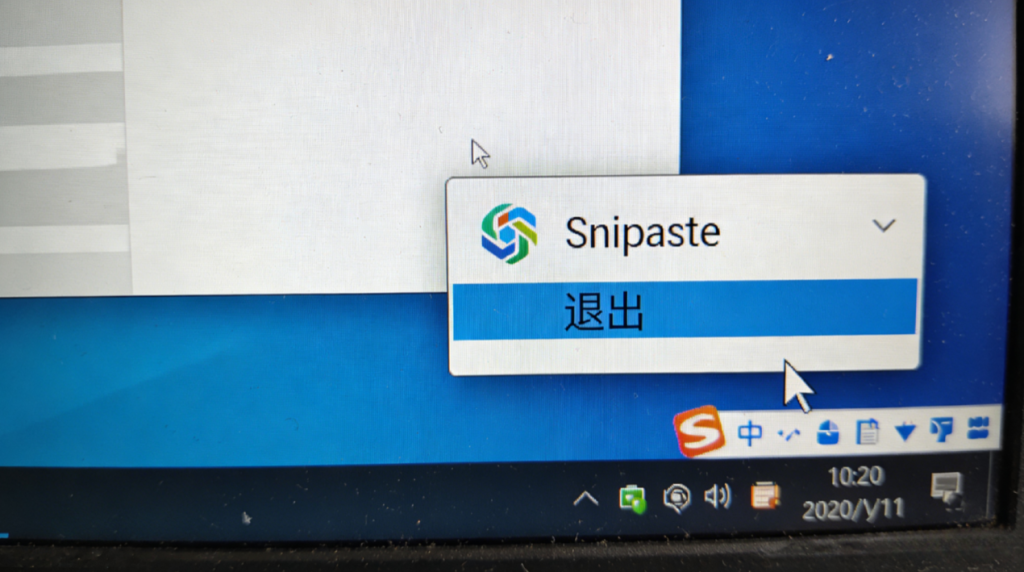

如果已经装到捆绑:按顺序处理,返工会少

遇到桌面突然多图标、浏览器被改、开机弹窗这类情况,处理顺序很重要。顺序对了,清理会快很多。

- 先卸载:在应用列表里按安装时间找到同批新增项,先卸载与截图工具无关的程序

- 再修浏览器:恢复主页与默认搜索,清理扩展,必要时做一次浏览器重置

- 然后查自启:启动项禁用、任务计划清理,避免重启后又自动回来

- 最后重启复核:重启后再看一遍主页、启动项、计划任务,确认没有“自动复活”

这套顺序像是在“先关水龙头再拖地”。不花哨,但很管用。

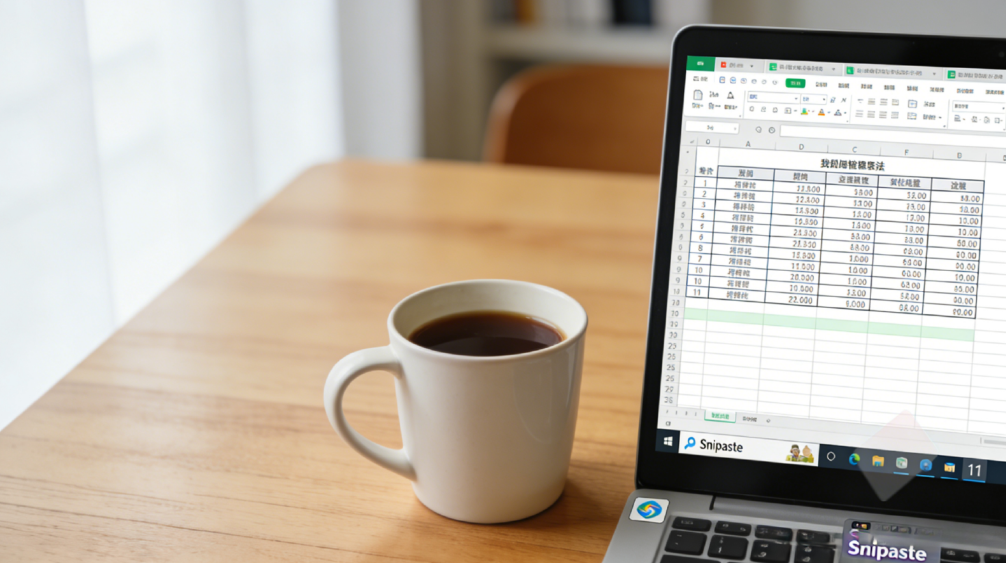

装干净之后:Snipaste 的用处在哪里

把捆绑挡住只是前提,工具本身的价值在后面。Snipaste 的好用点不在“能截图”,而在“把截图变成能沟通的信息”。

一个很常见的场景发生在会议里:屏幕上是一张流程图,某个节点争论了 5 分钟。截图后圈出节点,写个“第 3 步卡住”,再加一根箭头,信息立刻落地。

另一个场景更日常:写周报时需要对照需求表。把关键表格截下来贴在屏幕角落,边写边看,比来回切窗口更顺。

标注功能也很实用。箭头、序号、短注释这些小工具,能让一张图在 10 秒内变成“可执行的反馈”。

贴图的用法更灵活:对照 UI 间距、对照颜色、对照字段名,都比反复切窗口省时。

FAQ(更利落,避免重复)

Q1:页面写 80MB,下载回来只有 1MB,这算什么?

典型联网启动器信号。回退换来源,优先找离线包或压缩包,再做签名和哈希记录。

Q2:安装时没看到勾选项,装完却多了程序,原因通常是什么?

常见原因是二次封装把选项藏在自定义里,或安装过程联网拉了附带项。按“2 分钟复查清单”查新增项最快。

Q3:数字签名有就能放心吗?

关键不是“有”,而是“有效”且发布者一致。签名异常或发布者不相关时,建议换来源。

Q4:在线多引擎扫描显示正常,就代表没有捆绑吗?

不一定。捆绑推广不一定会被判为恶意。来源优先级和装后复查仍然要做。

Q5:便携/压缩包为什么更容易避开捆绑?

它减少安装向导变量,也减少默认勾选入口。目录结构直观,异常文件更容易发现。

Q6:断网安装是不是最安全?

它只是怀疑在线安装器时的保险动作。离线包没必要断网,强行断网反而可能导致失败。

收尾:把三段流程做成固定动作

把“选来源→校验→安装复查”当成固定动作就行:30 秒筛页面,3 分钟验文件,2 分钟查系统。Snipaste下载 完成后先别急着双击,按清单走完再安装,装完再复查,通常就不会被捆绑拖着跑。

最后留三条能立刻执行的小建议:

- 把节奏放慢一点:下载页先扫按钮和跳转,别被“高速下载器”带跑。

- 把证据留住:签名看有效且发布者一致,SHA256 记一条日期备注。

- 把复查做完:应用列表按时间、主页与默认搜索、启动项、任务计划程序,四处扫一遍就收工。

snipaste

snipaste